“Muchos delincuentes han atacado a Google Play con malware, pero ninguno había conseguido hasta ahora que la agresión durara tanto o que se infiltrara en tantas aplicaciones con éxito”, explica Lukas Stefanko, especialista en malware para Android en ESET. Cada semana, de media, diez aplicaciones han sido capaces de saltar los controles de seguridad de Google, según la investigación de ESET. Y no sólo eso: las aplicaciones infectadas con Porn Clicker no sólo acceden con facilidad a la tienda de Android sino también a los teléfonos de los usuarios, ya que la media de descargas semanales supera las 3.600.

“El éxito de este troyano es que se renueva constantemente: cada versión cambia ligeramente frente a las anteriores y su código se oculta de forma que puede superar los controles de Google”, comenta Stefanko. Después de la instalación, el troyano provoca falsos clicks sobre determinados anuncios, generando ingresos para sus operadores, roba a los anunciantes y daña a las plataformas publicitarias. Para el usuario, Porn Clicker incrementa el tráfico de datos, lo que puede provocar consecuencias negativas.

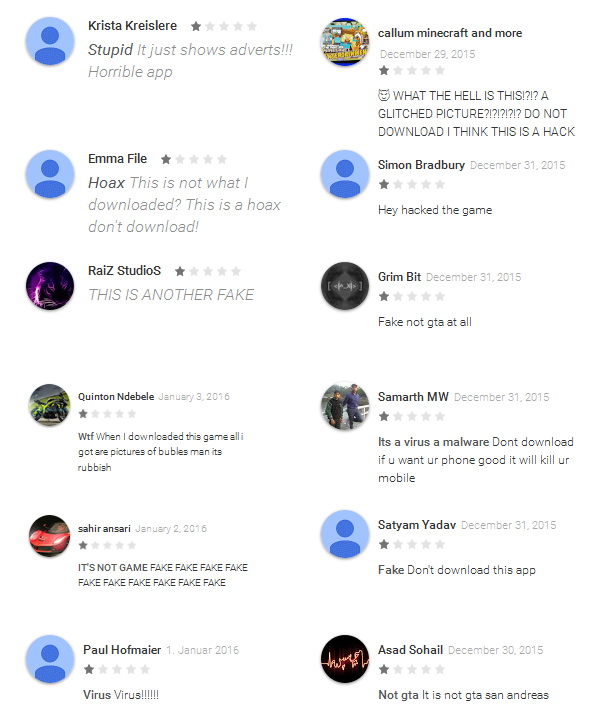

A pesar de que el troyano Porn Clicker consigue engañar a muchas personas, aún existe una posibilidad de evitarlo gracias a la gran cantidad de valoraciones negativas realizadas por otros usuarios. “Las calificaciones de las aplicaciones falsas dentro de la tienda de Google son una buena muestra de las malas experiencias de los usuarios, es decir, la evaluación de una app es una herramienta de seguridad muy potente, por lo que aconsejamos a todos los usuarios a que las presten atención a los comentarios”, recomienda Lukas Stefanko.

Los expertos de ESET se encuentran durante toda la semana en el Mobile World Congress de Barcelona (stand B05 del pabellón 5) y pueden ofrecer más información sobre cómo mitigar estos y otros ataques contra la plataforma Android.